Segurança Avançada de Rede com a Implementação do ZTNA da Alkira

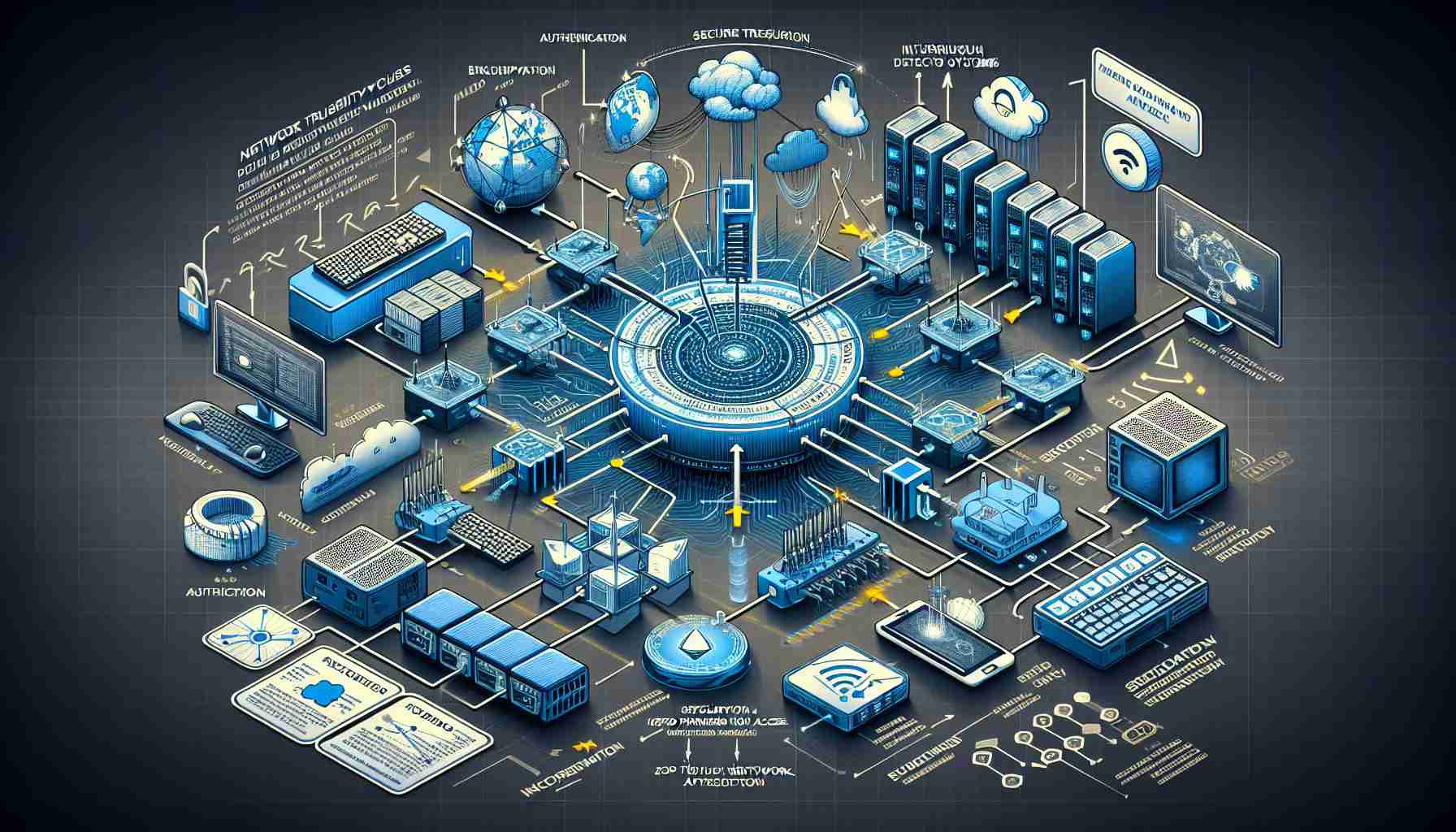

Explorar a abordagem inovadora da tecnologia Zero Trust Network Access (ZTNA) da Alkira revela um sistema robusto que aumenta as medidas de segurança de rede por meio de verificações abrangentes de autenticação e autorização do usuário com base em atributos de identidade.

A funcionalidade ZTNA da Alkira capacita organizações a impor controles de política granulares considerando vários fatores, como identidade do usuário, especificidades do dispositivo e localização geográfica. Essa abordagem meticulosa permite que as organizações personalizem políticas de acesso com precisão, garantindo que apenas usuários autorizados possam acessar os recursos designados.

Além disso, a solução ZTNA integra verificações de postura, analisando fatores como versões de navegador, detalhes do sistema operacional e status do software antivírus nos dispositivos dos usuários. Essas informações críticas auxiliam na adaptação dinâmica de políticas de acesso para corresponder à postura de segurança de cada usuário, minimizando assim os riscos potenciais.

A integração perfeita da funcionalidade ZTNA na plataforma de redes da Alkira significa uma mudança em relação às metodologias tradicionais de acesso segregado. Ao unificar a gestão de acesso do usuário e a conectividade de rede em uma única plataforma, as organizações desfrutam de uma solução consolidada e eficiente, simplificando as tarefas de administração de rede e aprimorando a eficácia operacional geral.

Por meio dessa abordagem, a ZTNA da Alkira não apenas oferece protocolos de segurança aprimorados, mas também proporciona maior visibilidade e controle. Os administradores de rede se beneficiam de painéis detalhados que fornecem insights em tempo real sobre as atividades do usuário, fluxo de tráfego e solicitações de acesso, facilitando a resolução rápida de problemas e a gestão simplificada da rede.

Seção de Perguntas Frequentes:

1. O que é a tecnologia Zero Trust Network Access (ZTNA) da Alkira?

A tecnologia ZTNA da Alkira é uma abordagem inovadora para a segurança de rede que se concentra em verificações abrangentes de autenticação e autorização do usuário com base em atributos de identidade.

2. Como a funcionalidade ZTNA da Alkira capacita organizações?

A funcionalidade ZTNA da Alkira permite que as organizações imponham controles de política granulares considerando fatores como identidade do usuário, especificidades do dispositivo e localização geográfica, possibilitando políticas de acesso personalizadas para que usuários autorizados acessem os recursos designados.

3. O que são verificações de postura no contexto do ZTNA?

As verificações de postura no ZTNA envolvem a análise de fatores como versões de navegadores, detalhes do sistema operacional e status do software antivírus nos dispositivos dos usuários para adaptar dinamicamente as políticas de acesso e minimizar os riscos potenciais.

4. Como a Alkira integra a funcionalidade ZTNA em sua plataforma de redes?

A Alkira integra perfeitamente a funcionalidade ZTNA em sua plataforma de redes, afastando-se das metodologias tradicionais de acesso segregado para fornecer uma solução consolidada para gestão de acesso do usuário e conectividade de rede.

5. Quais benefícios a ZTNA da Alkira oferece além do aumento da segurança?

A ZTNA da Alkira não apenas aprimora os protocolos de segurança, mas também oferece maior visibilidade e controle por meio de painéis detalhados para que os administradores de rede obtenham insights em tempo real sobre as atividades do usuário, fluxo de tráfego e solicitações de acesso.

Definições:

1. Zero Trust Network Access (ZTNA): Um modelo de segurança que elimina o conceito de confiança em uma rede, exigindo que todos os usuários e dispositivos sejam verificados e autenticados antes de acessar recursos.

2. Controles de Política Granulares: Regras detalhadas de acesso e restrições que podem ser ajustadas de forma precisa para identidades de usuário específicas, atributos de dispositivo e outros fatores para garantir o acesso seguro aos recursos de rede.

3. Verificações de Postura: Avaliações de vários fatores nos dispositivos dos usuários, como versões de software e configurações de segurança, para determinar sua conformidade com políticas de segurança.

Links Relacionados Sugeridos:

1. Site Oficial da Alkira