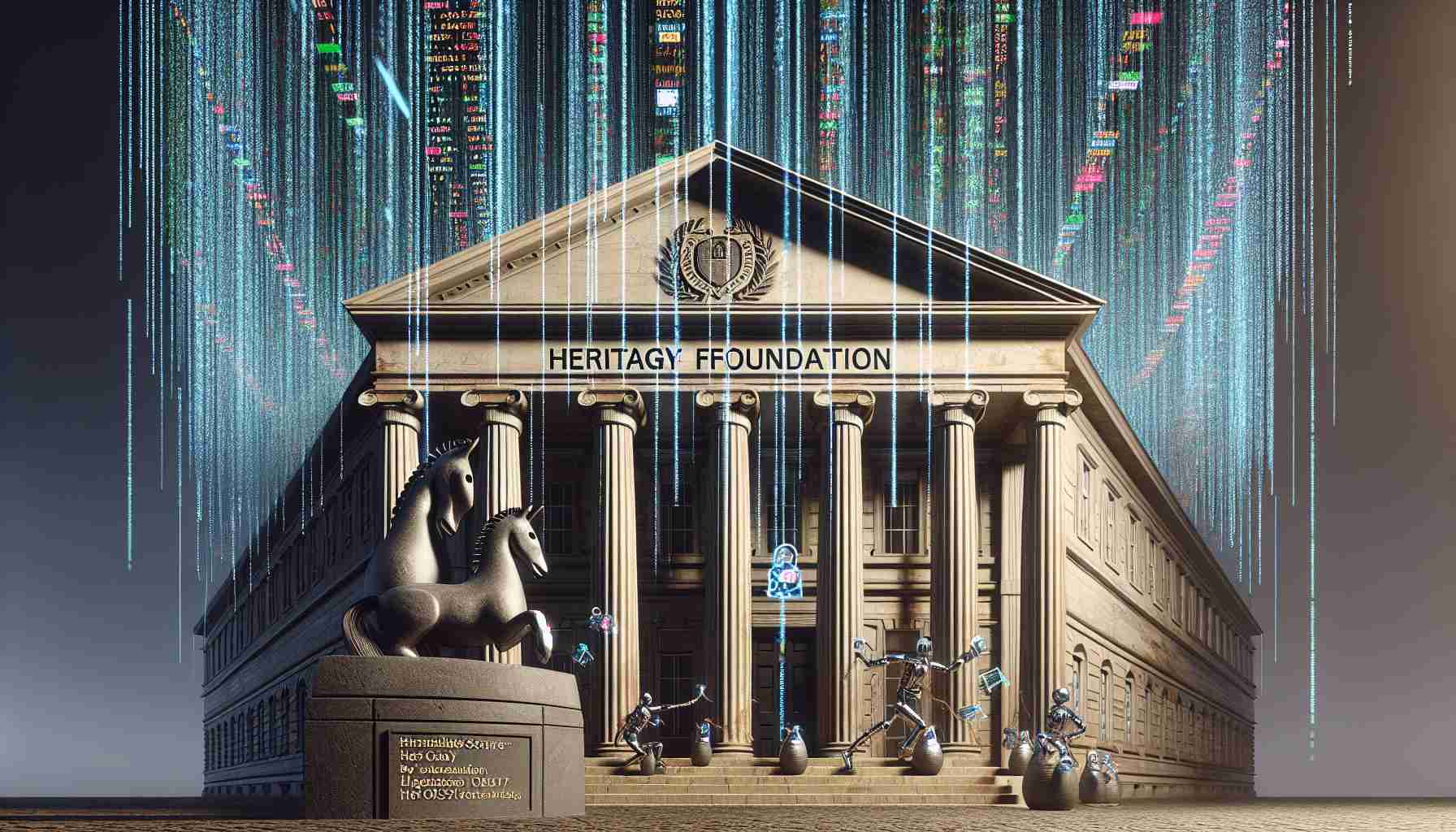

Niespodziewany zwrot wydarzeń miał miejsce, gdy grupa zidentyfikowana jako „gejowscy futrzaści-hakerzy” przez The Heritage Foundation przypadkowo uzyskała dostęp do archiwów strony internetowej fundacji, wywołując debatę na temat cyberbezpieczeństwa. Grupa, SiegedSec, natrafiła na dwa lata stare archiwum danych, co doprowadziło do ujawnienia nazw użytkowników, adresów e-mail i częściowych informacji o hasłach autorów treści. Fundacja wyjaśniła, że nie było to rozległe naruszenie, ale pojawiły się wątpliwości dotyczące protokołów zabezpieczeń danych.

Wbrew oczekiwaniom, motywacją SiegedSec mogło być ujawnienie wspierających fundację oraz jej inicjatywy, a nie dążenie do sławy czy zysku materialnego. Incydent ujawnił ukryte napięcia pomiędzy cyberaktywistami a instytucjami konserwatywnymi, podnosząc kwestie prywatności i przejrzystości.

W miarę nasilania się konfliktu, doszło do wymiany groźb i ultimatum, a Fundacja złożyła obietnicę ujawnienia tożsamości hakerów. Ostateczne rozwiązanie SiegedSec, pomimo oddzielnych motywacji, podkreśliło wpływ incydentów z zakresu cyberbezpieczeństwa po obu stronach.

Starcie The Heritage Foundation z SiegedSec stanowi przestrogę na temat ewoluującej przestrzeni cyberbezpieczeństwa i niespodziewanych wyzwań, z jakimi borykają się organizacje w coraz bardziej cyfrowym świecie.

Sekcja FAQ:

1. Co zdarzyło się między The Heritage Foundation a SiegedSec?

Wystąpił incydent, w którym grupa znana jako „gejowscy futrzaści-hakerzy”, SiegedSec, przypadkowo uzyskała dostęp do archiwów strony internetowej The Heritage Foundation, co doprowadziło do ujawnienia nazw użytkowników, adresów e-mail i częściowych informacji o hasłach autorów treści.

2. Jakie były motywacje SiegedSec?

Wbrew oczekiwaniom, motywacją SiegedSec mogło być ujawnienie wspierających fundację oraz jej inicjatywy, a nie dążenie do sławy czy zysku materialnego. Incydent ujawnił napięcia pomiędzy cyberaktywistami a instytucjami konserwatywnymi.

3. Jakie obawy zostały wywołane po tym incydencie?

Incydent wzbudził obawy dotyczące protokołów zabezpieczeń danych, prywatności i przejrzystości w kontekście cyberaktywizmu i konfliktów pomiędzy różnymi grupami.

Definicje:

1. Cyberbezpieczeństwo:

Termin cyberbezpieczeństwo odnosi się do praktyki ochrony systemów, sieci i danych przed atakami cyfrowymi, nieautoryzowanym dostępem i innymi zagrożeniami cybernetycznymi.

2. Hakerzy:

Hakerzy to osoby lub grupy, które uzyskują nieautoryzowany dostęp do systemów komputerowych lub sieci w celu wykorzystania lub manipulacji danymi, często z różnymi motywacjami.

Powiązane linki:

Cyberbezpieczeństwo w The Heritage Foundation