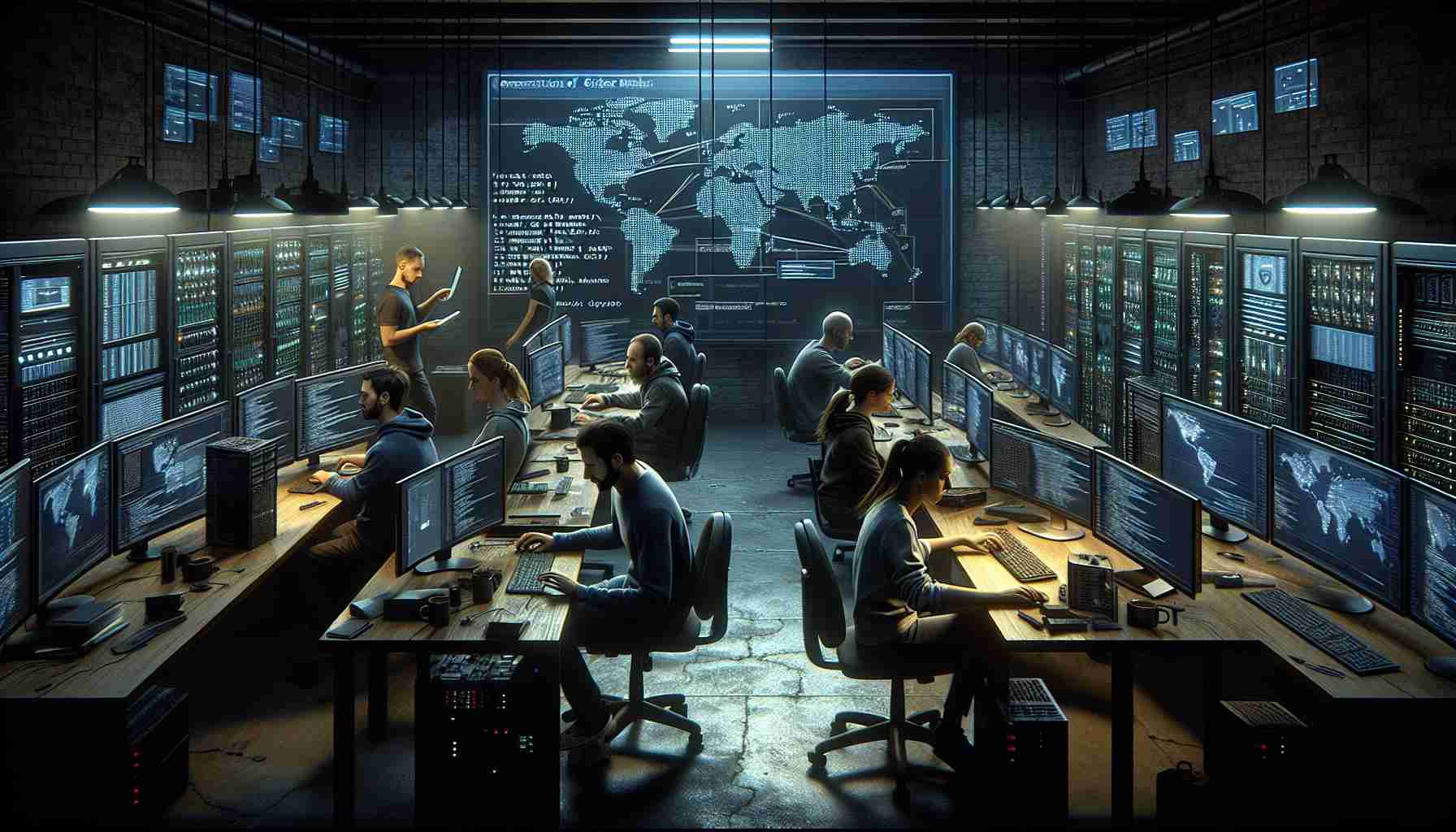

Ujawnienie wewnętrznych mechanizmów działania sieci przestępczych w cyberprzestrzeni rzuci światło na złożoną sieć nielegalnych działań mających miejsce na skalę globalną. Zamiast skupiać się na konkretnych aresztowaniach i osobach, zagłębmy się w złożony proces, w ramach którego te sieci operują poza czyimkolwiek wzrokiem.

W cieniu cyfrowego świata przestępcy sieciowi wykorzystują zaawansowane taktyki do pozyskiwania niezbędnych narzędzi dla swoich nielegalnych operacji. Zamiast polegać na prostych metodach, oni urządzają złożone intrygi, w które zaangażowane są międzynarodowe machinacje związane z kartami SIM w celu uniknięcia wykrycia. Te działania przestępcze przekraczają granice, łącząc się z różnymi krajami, takimi jak Dubaj, Tajlandia i Kambodża.

Proces zaczyna się od kluczowych graczy z siedzibą w Dubaju składających zamówienia na karty SIM za pośrednictwem platform online. Te zamówienia docierają do różnych lokalizacji, w tym do Hajdarabadu, gdzie karty są pozyskiwane i przygotowywane do transportu. Koordynacja obejmuje szereg stanów, podkreślając zorganizowany charakter tych operacji.

Po uzyskaniu kart SIM są one szybko przewożone do zamierzonych miejsc poprzez dyskretne kanały. Skomplikowana logistyka obejmuje zaawansowane kroki, takie jak wykorzystanie taksówek motocyklowych do dostarczania oraz posługiwanie się niczego nie podejrzewającymi osobami w celu ułatwienia wymiany. Te działania umożliwiają przestępcom sieciowym wyposażenie się w niezbędne narzędzia do przeprowadzania swoich operacji oszukańczych.

Rozświetlenie wewnętrznych mechanizmów tych sieci przestępczych daje nam lepsze zrozumienie złożoności związanej z walką z cyberprzestępczością. Czujność i świadomość są niezbędne w obliczu tak zaawansowanych operacji, co podkreśla wagę pozostawania poinformowanym i zgłaszania wszelkich podejrzanych zachowań władzom.

Sekcja FAQ:

Czym są sieci przestępcze w cyberprzestrzeni?

Sieci przestępcze w cyberprzestrzeni to złożone systemy nielegalnych działań prowadzonych na skalę globalną przez osoby wykorzystujące zaawansowane taktyki do przeprowadzenia operacji oszukańczych w świecie cyfrowym.

W jaki sposób przestępcy w cyberprzestrzeni pozyskują niezbędne narzędzia do swoich nielegalnych operacji?

Przestępcy w cyberprzestrzeni urządzają złożone intrygi, takie jak międzynarodowe machinacje związane z kartami SIM, aby pozyskać niezbędne narzędzia do swoich działań, pozwalając im uniknąć wykrycia i działać na obszarze wielu państw.

Jaki jest proces pozyskiwania i transportowania kart SIM do tych operacji?

Kluczowi gracze z siedzibą w Dubaju składają zamówienia na karty SIM za pośrednictwem platform online, które następnie są pozyskiwane i przygotowywane w lokalizacjach, takich jak Hajdarabad, zanim zostaną dyskretnie przetransportowane za pomocą różnych metod logistycznych do zamierzonych miejsc.

Dlaczego świadomość i czujność są kluczowe w walce z cyberprzestępczością?

Zrozumienie wewnętrznych mechanizmów działania sieci przestępczych w cyberprzestrzeni rzuci światło na złożoności związane z walką z cyberprzestępczością, podkreślając wagę czujności, świadomości i zgłaszania wszelkich podejrzanych działań władzom w celu zapobieżenia nielegalnym operacjom.

Kluczowe Definicje:

– Sieci przestępcze w cyberprzestrzeni: Złożone systemy prowadzące nielegalne działania na skalę globalną.

– Maczyna z kartami SIM: Intrygi związane z nielegalnym pozyskiwaniem i dystrybucją kart SIM w celach oszukańczych.

– Czujność: Działanie lub stan związany z zachowywaniem ostrożnej uwagi dla możliwych zagrożeń lub trudności.

Powiązane Linki:

– Globalna Sieć Cyberprzestępczości

– Zapobieganie Przestępczości Cyfrowej