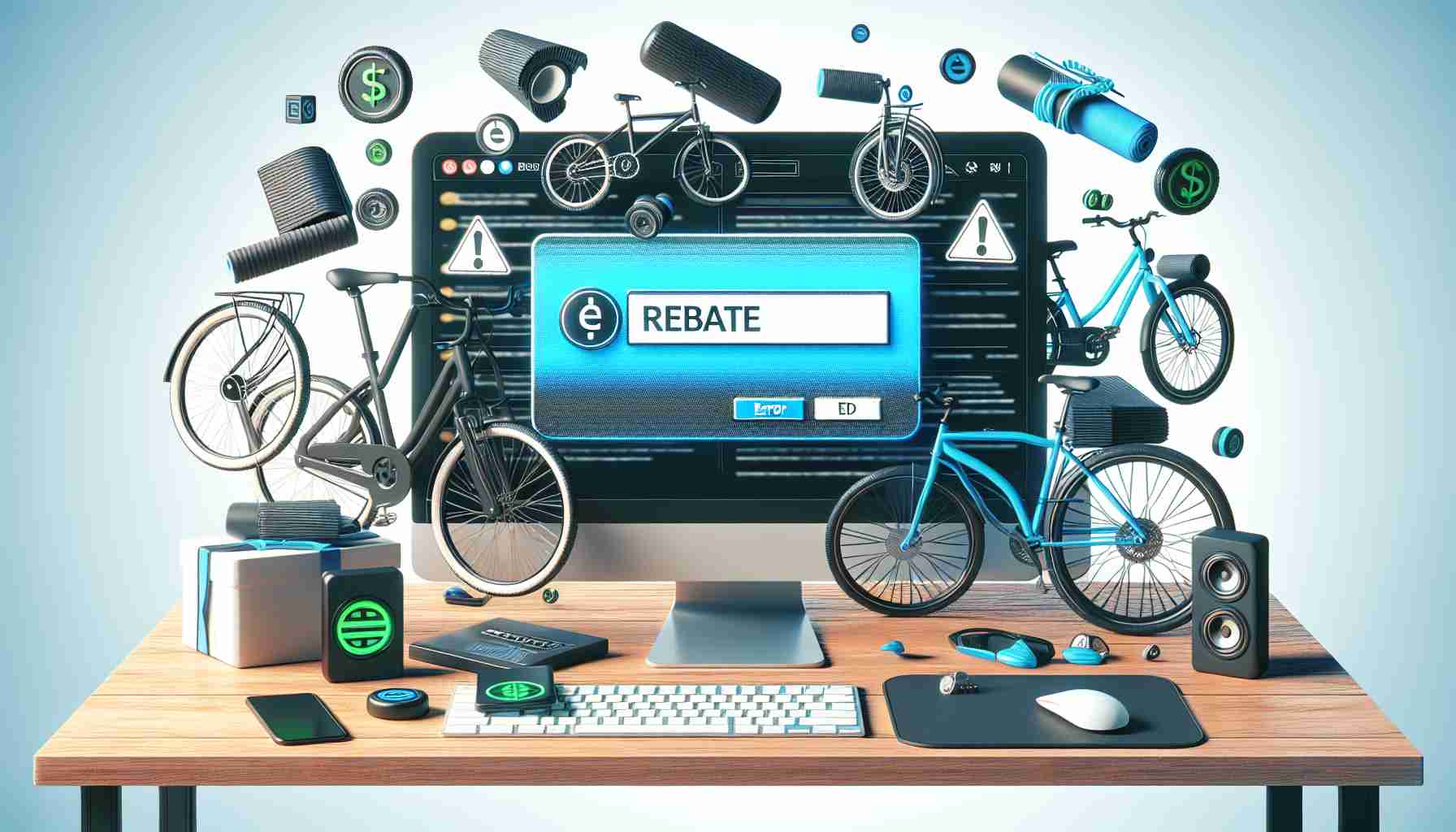

Les vélos électriques et leurs subventions : une demande croissante

L’engouement pour les subventions sur les vélos électriques est si élevé qu’il a provoqué plusieurs accidents sur le site web mis en place pour distribuer les bons de subvention. Cette frénésie récente dans le Minnesota met en évidence la popularité croissante des