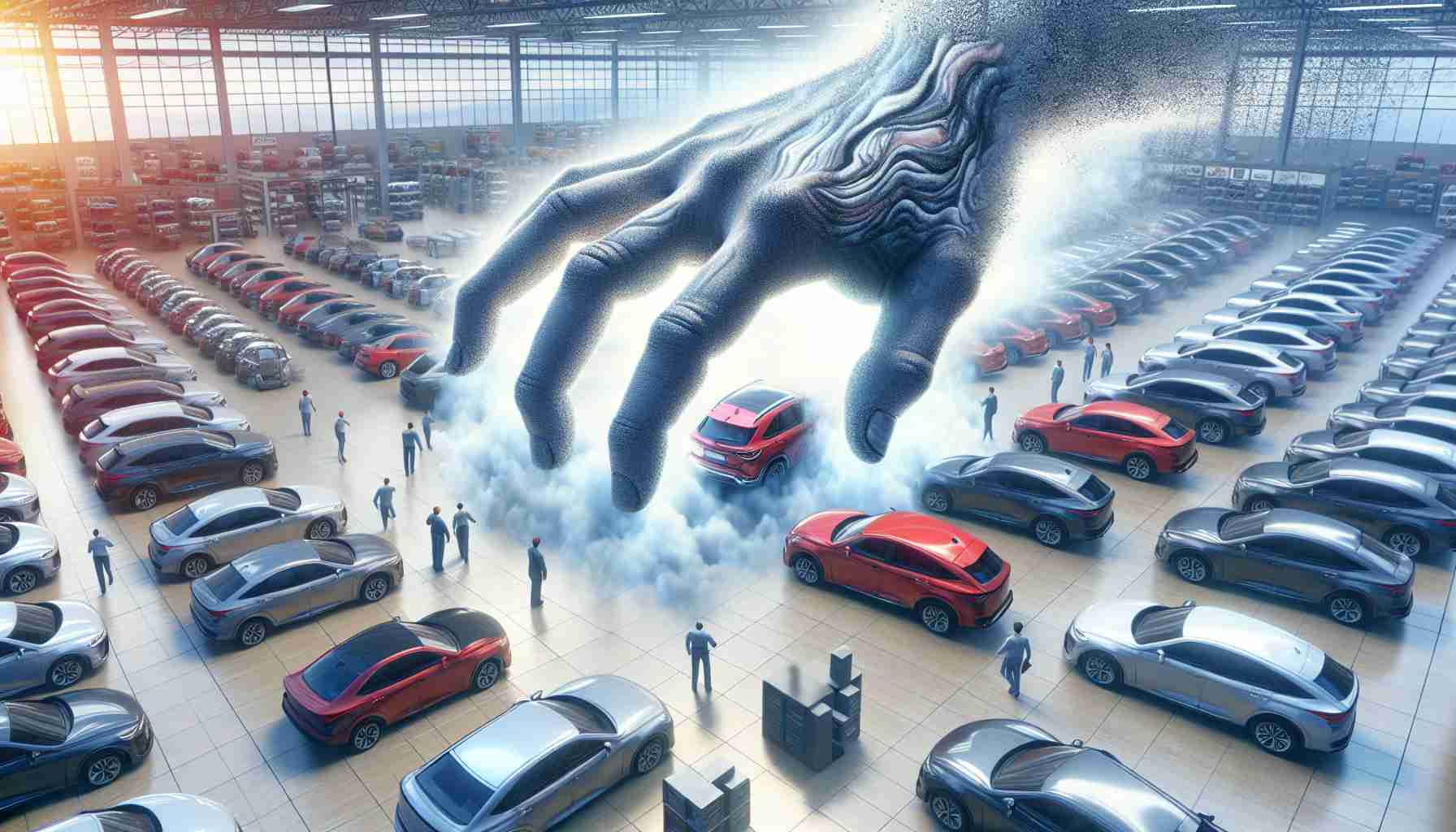

Recientes interrupciones en más de 15,000 concesionarios de automóviles han sido atribuidas al notorio grupo de hackers BlackSuit. En lugar de centrarse en demandas de rescate, exploremos cómo tales ciberataques reflejan la vulnerabilidad de los sistemas digitales en la industria automotriz.

Los esfuerzos de restauración tras los ataques arrojan luz sobre la necesidad crítica de medidas de ciberseguridad mejoradas dentro de los sistemas de gestión de concesionarios. Este incidente sirve como una llamada de atención para que el sector automotriz priorice mecanismos de defensa sólidos contra amenazas cibernéticas.

Si bien las negociaciones y posibles pagos de rescate pueden resolver problemas inmediatos, las implicaciones a largo plazo de tales brechas son preocupantes. La dependencia de herramientas digitales se ha vuelto fundamental para las operaciones de los concesionarios, convirtiéndolos en objetivos lucrativos para cibercriminales que buscan ganancias financieras.

A medida que la industria lidia con las secuelas de estos ciberataques, la colaboración entre empresas como CDK y las fuerzas del orden destaca el esfuerzo colectivo necesario para mitigar riesgos futuros. Comprender las tácticas y motivaciones de grupos de hackers como BlackSuit puede informar estrategias de seguridad proactivas para proteger datos sensibles y prevenir interrupciones similares.

En el cambiante panorama de amenazas cibernéticas, las medidas proactivas y la vigilancia continua son esenciales para salvaguardar la integridad de las operaciones de los concesionarios. Este incidente sirve como un recordatorio contundente de los crecientes desafíos planteados por las amenazas cibernéticas en una industria automotriz cada vez más digitalizada.

Sección de Preguntas Frecuentes:

1. ¿Qué grupo de hackers causó interrupciones en más de 15,000 concesionarios de automóviles?

– Las interrupciones fueron atribuidas al notorio grupo de hackers BlackSuit.

2. ¿Cuál es la principal lección aprendida sobre ciberseguridad en la industria automotriz a partir de los recientes ciberataques?

– Los ataques resaltan la vulnerabilidad de los sistemas digitales en la industria automotriz, enfatizando la necesidad crítica de medidas de ciberseguridad mejoradas dentro de los sistemas de gestión de los concesionarios.

3. ¿Cuáles son las posibles implicaciones a largo plazo de las brechas cibernéticas en los concesionarios de automóviles?

– Si bien las negociaciones y los pagos de rescate pueden abordar problemas inmediatos, las implicaciones a largo plazo de tales brechas son preocupantes debido a la dependencia de herramientas digitales en las operaciones de los concesionarios, lo que los convierte en objetivos lucrativos para cibercriminales.

4. ¿Qué esfuerzos colaborativos se mencionan en el manejo de los riesgos de ciberseguridad en el sector automotriz?

– Se destaca la colaboración entre empresas como CDK y las fuerzas del orden como esencial para mitigar riesgos futuros y comprender las tácticas y motivaciones de grupos de hackers como BlackSuit.

5. ¿Qué se enfatiza como crucial para proteger las operaciones de los concesionarios ante las amenazas cibernéticas?

– Se considera que las medidas proactivas y la vigilancia continua son esenciales para salvaguardar la integridad de las operaciones de los concesionarios en medio del cambiante panorama de amenazas cibernéticas.

Definiciones:

– Grupo de Hackers BlackSuit: Un grupo notorio responsable de interrupciones cibernéticas en la industria automotriz.

– Medidas de Ciberseguridad: Estrategias y protocolos diseñados para proteger sistemas digitales y datos de amenazas cibernéticas.

– Sistemas de Gestión de Concesionarios: Sistemas digitales y software utilizados para gestionar operaciones en concesionarios de automóviles.

– Amenazas Cibernéticas: Riesgos que incluyen piratería, filtraciones de datos y ciberataques dirigidos a sistemas digitales.

– Estrategias de Seguridad Proactivas: Medidas tomadas de antemano para prevenir y mitigar riesgos de ciberseguridad.

Enlaces Relacionados Sugeridos:

– Dominio Principal

[insertar]https://www.youtube.com/embed/7AolchOsKwU[/insertar]