Revolutionizing EV Safety: Hyundai Mobis Unveils Game-Changing Battery Tech

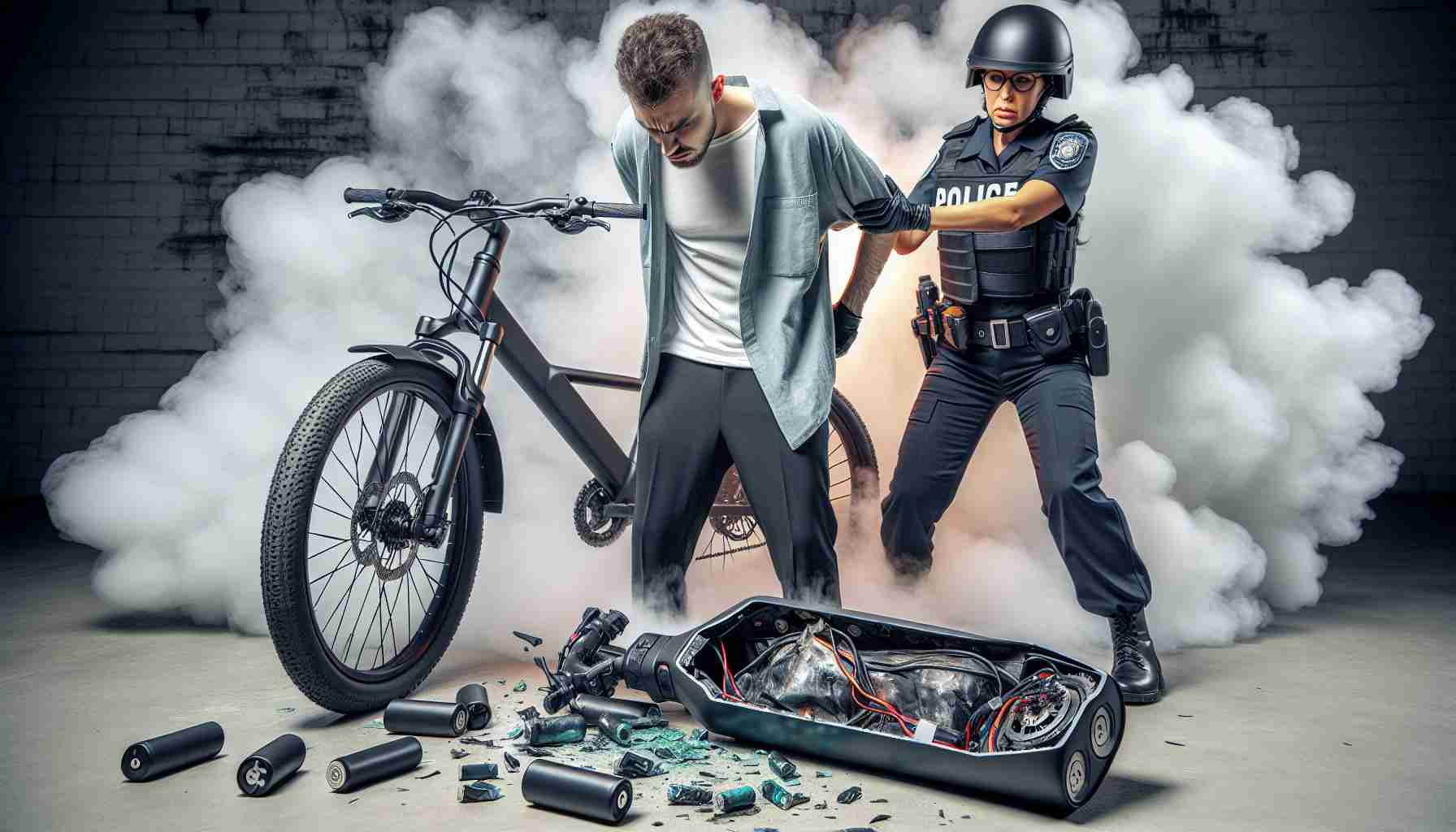

Hyundai Mobis unveiled a groundbreaking battery fire suppression system, addressing electric vehicles’ critical battery safety challenges. This innovative technology features an integrated mechanism within