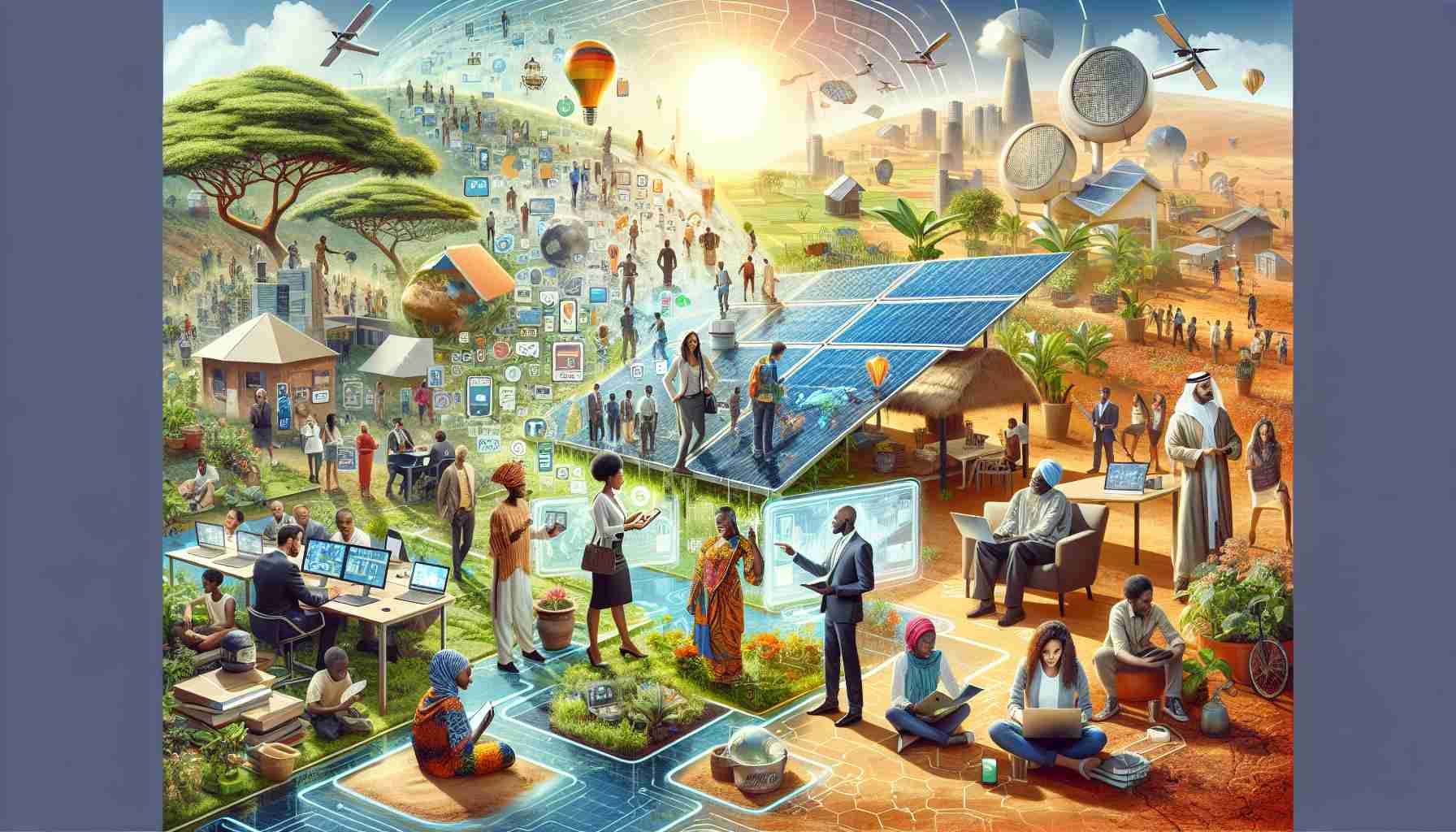

Transformation numérique en Afrique : de nouvelles opportunités et défis à relever

La révolution numérique en Afrique gagne rapidement du terrain, transformant les économies et les sociétés, des centres urbains aux communautés rurales. La montée en puissance de l’adoption d’Internet à large bande et des transactions mobiles a entraîné des changements monumentaux, offrant de l’espoir pour le progrès tout en introduisant de nouveaux risques et vulnérabilités qui doivent être abordés.

Les menaces cybernétiques planent dans ce paysage numérique, les acteurs malveillants devenant de plus en plus sophistiqués et capables de causer des dommages généralisés. L’incident récent impliquant une mise à jour de logiciel corrompue sert de rappel brutal des conséquences potentielles des vulnérabilités cybernétiques.

Les gouvernements et les organisations internationales reconnaissent l’importance des mesures de cybersécurité, avec des initiatives en cours pour renforcer les stratégies de défense à travers le continent. Alors que les grandes politiques sont essentielles, la clé réside dans la mise en œuvre de pratiques de cybersécurité de base qui peuvent être plus facilement adoptées par les organisations disposant de ressources limitées.

En suivant des lignes directrices fondamentales telles que la création d’inventaires d’actifs, la limitation d’accès, la liste blanche des applications, la normalisation des configurations de sécurité, le déploiement proactif de correctifs, et l’établissement de plans de sauvegarde et de récupération robustes, les entreprises et institutions africaines peuvent renforcer considérablement leur posture de cybersécurité.

Les gouvernements jouent un rôle vital en incitant aux investissements en cybersécurité, en offrant des avantages fiscaux pour encourager les organisations, y compris les petites et moyennes entreprises, à donner la priorité aux mesures de sécurité. Ces pratiques protègent non seulement contre les menaces cybernétiques, mais renforcent également la résilience organisationnelle, contribuent à un environnement numérique plus sûr, stimulant l’innovation et la croissance économique à travers le continent.

Section FAQ :

1. Quels sont les principaux défis auxquels la révolution numérique en Afrique est confrontée ?

La révolution numérique en Afrique est confrontée à des défis tels que les menaces cybernétiques, les vulnérabilités dues à l’adoption croissante d’Internet et la nécessité de mesures de cybersécurité pour se protéger contre d’éventuelles attaques.

2. Comment les gouvernements et les organisations internationales contribuent-ils à la cybersécurité en Afrique ?

Les gouvernements et les organisations internationales reconnaissent l’importance de la cybersécurité et mettent en œuvre des initiatives pour renforcer les stratégies de défense à travers le continent.

3. Quelles sont certaines pratiques fondamentales de cybersécurité que les organisations en Afrique devraient adopter ?

Les organisations en Afrique peuvent améliorer leur posture de cybersécurité en mettant en œuvre des pratiques telles que la création d’inventaires d’actifs, la limitation d’accès, la liste blanche des applications, la normalisation des configurations de sécurité, le déploiement proactif de correctifs, et l’établissement de plans de sauvegarde et de récupération robustes.

4. Quel rôle les gouvernements jouent-ils dans la promotion des investissements en cybersécurité ?

Les gouvernements jouent un rôle vital en incitant aux investissements en cybersécurité en offrant des avantages fiscaux pour encourager les organisations, en particulier les petites et moyennes entreprises, à donner la priorité aux mesures de sécurité.

Définitions clés :

1. Menaces Cybernétiques : Dangers potentiels ou risques pour les systèmes informatiques, les réseaux ou les données posés par des acteurs malveillants cherchant à exploiter des vulnérabilités à diverses fins.

2. Inventaires d’Actifs : Listes détaillées du matériel, des logiciels et des données d’une organisation pour les suivre et les gérer efficacement à des fins de cybersécurité.

3. Liste Blanche des Applications : Une pratique de sécurité qui permet uniquement aux applications approuvées de s’exécuter sur un système, réduisant le risque d’exécution de logiciels malveillants ou non autorisés.

4. Correctifs : Mises à jour ou corrections publiées par les développeurs de logiciels pour corriger les vulnérabilités ou améliorer la fonctionnalité des applications, des systèmes d’exploitation ou d’autres logiciels.

5. Plans de Sauvegarde et de Récupération : Stratégies et procédures mises en place pour sauvegarder régulièrement les données et les systèmes afin d’atténuer l’impact des incidents cybernétiques et permettre une récupération rapide en cas de perte de données ou de défaillance du système.

Liens Connexes Suggérés :

– Site Web : Africa Cyber Watch

– Forum de l’Économie Numérique Africaine