Sécurité réseau renforcée avec la mise en œuvre de la solution ZTNA d’Alkira

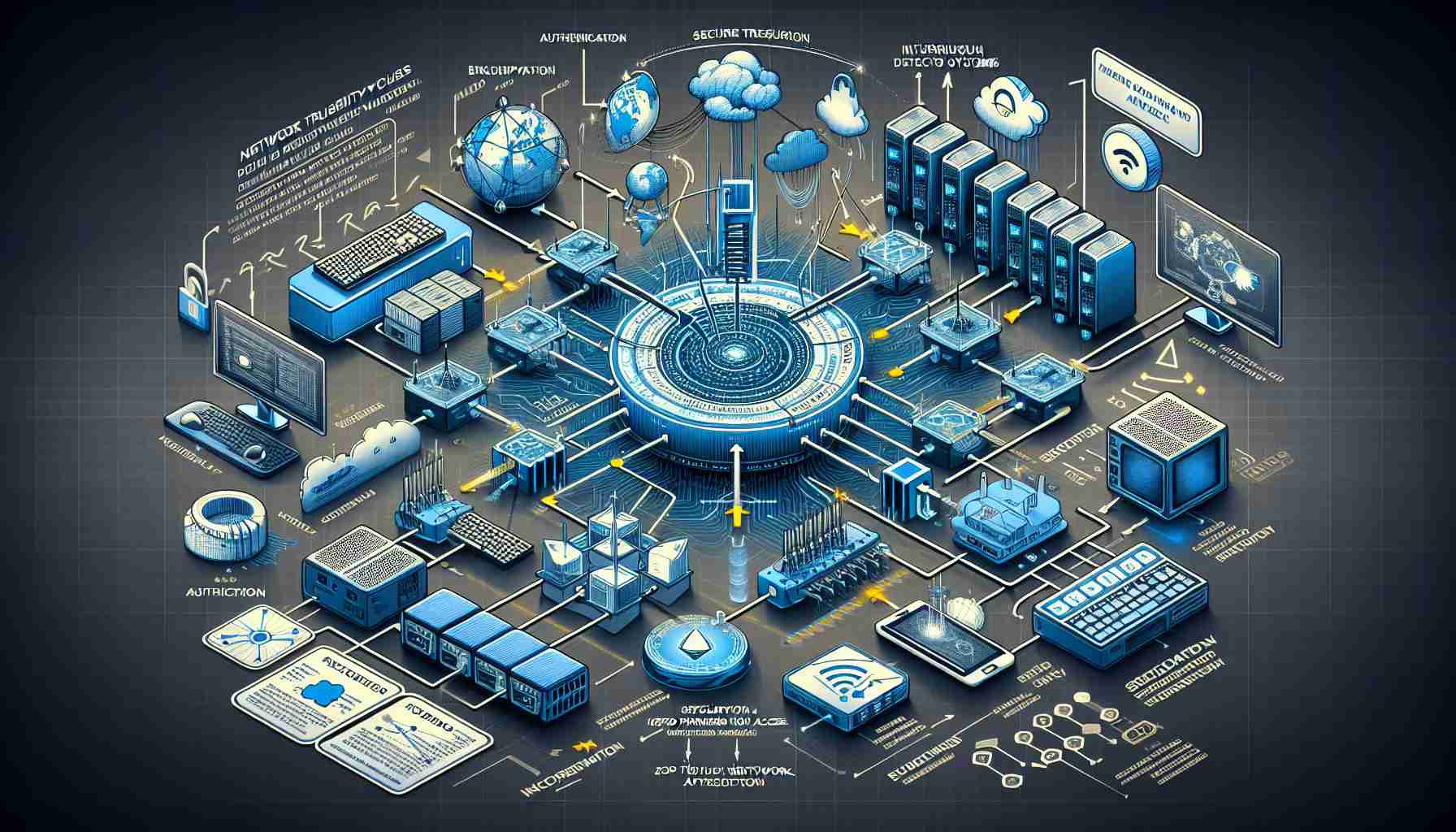

Découvrir l’approche innovante de la technologie d’Accès au Réseau Zero Trust (ZTNA) d’Alkira révèle un système solide qui renforce les mesures de sécurité réseau grâce à des vérifications complètes d’authentification et d’autorisation des utilisateurs basées sur des attributs d’identité.

La fonctionnalité ZTNA d’Alkira permet aux organisations de mettre en œuvre des contrôles de politique granulaires en tenant compte de divers facteurs tels que l’identité de l’utilisateur, les spécificités des appareils et la localisation géographique. Cette approche méticuleuse permet aux organisations de personnaliser les politiques d’accès avec précision, garantissant que seuls les utilisateurs autorisés peuvent accéder aux ressources désignées.

De plus, la solution ZTNA intègre des vérifications de posture, examinant des facteurs tels que les versions du navigateur, les détails du système d’exploitation et l’état du logiciel antivirus sur les appareils des utilisateurs. Ces informations critiques aident à adapter dynamiquement les politiques d’accès pour correspondre à la posture de sécurité de chaque utilisateur, minimisant ainsi les risques potentiels.

L’intégration transparente de la fonctionnalité ZTNA dans la plateforme de mise en réseau d’Alkira marque un départ par rapport aux méthodologies d’accès traditionnelles séparées. En unifiant la gestion de l’accès utilisateur et la connectivité réseau sous une plateforme unique, les organisations bénéficient d’une solution consolidée et efficace, simplifiant les tâches d’administration réseau et améliorant l’efficacité opérationnelle globale.

Grâce à cette approche, le ZTNA d’Alkira offre non seulement des protocoles de sécurité renforcés, mais offre également une visibilité et un contrôle accrus. Les administrateurs réseau bénéficient de tableaux de bord détaillés fournissant des aperçus en temps réel des activités des utilisateurs, du flux de trafic et des demandes d’accès, facilitant la résolution rapide des problèmes et la gestion efficace du réseau.

Section FAQ :

1. Qu’est-ce que la technologie d’Accès au Réseau Zero Trust (ZTNA) d’Alkira ?

La technologie ZTNA d’Alkira est une approche innovante de la sécurité réseau qui met l’accent sur des vérifications complètes d’authentification des utilisateurs et d’autorisation basées sur des attributs d’identité.

2. Comment la fonctionnalité ZTNA d’Alkira permet-elle aux organisations de se renforcer ?

La fonctionnalité ZTNA d’Alkira permet aux organisations de mettre en place des contrôles de politique granulaires en tenant compte de facteurs tels que l’identité de l’utilisateur, les spécificités des appareils et la localisation géographique, permettant des politiques d’accès personnalisées pour que les utilisateurs autorisés accèdent aux ressources désignées.

3. Quels sont les contrôles de posture dans le contexte du ZTNA ?

Les contrôles de posture dans le ZTNA impliquent d’examiner des facteurs tels que les versions des navigateurs, les détails des systèmes d’exploitation et l’état du logiciel antivirus sur les appareils des utilisateurs pour adapter dynamiquement les politiques d’accès et minimiser les risques potentiels.

4. Comment Alkira intègre-t-il la fonctionnalité ZTNA dans sa plateforme de mise en réseau ?

Alkira intègre de manière transparente la fonctionnalité ZTNA dans sa plateforme de mise en réseau, s’éloignant des méthodologies d’accès traditionnellement séparées pour fournir une solution consolidée pour la gestion de l’accès utilisateur et la connectivité réseau.

5. Quels avantages offre le ZTNA d’Alkira en plus de la sécurité renforcée ?

Le ZTNA d’Alkira non seulement améliore les protocoles de sécurité mais offre également une visibilité et un contrôle accrus grâce à des tableaux de bord détaillés permettant aux administrateurs réseau d’obtenir des aperçus en temps réel des activités des utilisateurs, du flux de trafic et des demandes d’accès.

Définitions :

1. Accès au Réseau Zero Trust (ZTNA) : Un modèle de sécurité qui élimine le concept de confiance dans un réseau, exigeant que tous les utilisateurs et appareils soient vérifiés et authentifiés avant d’accéder aux ressources.

2. Contrôles de Politique Granulaires : Règles d’accès détaillées et restrictions qui peuvent être finement réglées en fonction des identités d’utilisateurs spécifiques, des attributs d’appareils et d’autres facteurs pour garantir un accès sécurisé aux ressources du réseau.

3. Vérifications de Posture : Évaluations de divers facteurs sur les appareils des utilisateurs, tels que les versions de logiciels et les configurations de sécurité, pour déterminer leur conformité aux politiques de sécurité.

Liens connexes suggérés :

1. Site Web Officiel d’Alkira